不正アクセスとは?主な被害事例と11個の対策を徹底的に解説

Questioner

Respondent

昨今のインターネットにおける大きな問題が不正アクセスです。不正アクセスに遭うと顧客情報が漏洩し、大きな被害を受けてしまいます。

さらに、不正アクセスの手法によっては別端末から遠隔操作する手口もあるため、知らない間に加害者になっているケースもあります。

本記事では不正アクセスについて、以下の内容を解説します。

- 不正アクセスとは?簡単に説明

- 不正アクセスの手口と種類

- 不正アクセスの事例

- 不正アクセス対策

不正アクセスの概要から対処法までわかるようになっているので、ぜひ参考にしてみてください。

不正アクセスとは

不正アクセスとは、アクセス権限がない第三者がサーバーやシステムに侵入し、正規Webサイトの管理画面にログインすることです。近年のインターネット上では、不正アクセスは大きな懸案事項となっています。

インターネットは世界中に張り巡らされており、一度不正アクセスに遭うと歯止めなく被害が広がってしまいます。そのため、インターネットを利用する場合は、個人・企業に関わりなく不正アクセスの対策を取ることが重要です。

不正アクセスの手口

不正アクセスの主な手口は、以下の3つです。

- アカウントの乗っ取り

- 脆弱性攻撃

- フィッシングサイト

順番に見ていきましょう。

アカウントの乗っ取り

アカウントの乗っ取り被害に遭うと、攻撃者により正規のWebサイトにログインされてしまいます。アカウントを乗っ取られてしまう要因の1つは、短くて予想されやすいパスワードを使用していることです。

攻撃者はアカウントやパスワードを推測し、あらゆる文字列を打ち込んでログインを試みます。

近年は情報漏洩で流出したアカウント情報を、あらゆるWebサイトでログインを試みる「リスト型攻撃」が増加しています。リスト型攻撃はユーザーが同一のアカウントとパスワードを、さまざまなWebサービスで使い回しているために生じます。

また「admin」などのように推察されやすいアカウント名を設定していると、ログイン画面を突破される確率が跳ね上がってしまいます。

脆弱性攻撃

攻撃者は「セキュリティホール」を見つけてサーバーに侵入し、Webサイトの情報を書き換えたり、情報を盗み取ったりします。セキュリティホールとはWebサーバーのOSやソフトウェア、CMSのプログラムの不具合による「安全上の欠陥」のことです。

セキュリティホールはプログラムの不具合だけでなく、非公式アプリやプラグインのインストールが原因で生じることもあります。

セキュリティホールを攻撃者に突かれないようにするためには、まずソフトを最新版に更新しましょう。また、発行元が不明なアプリやプラグインの利用を避けることも、有効な対策となります。

いずれの方法も今日からできることなので、ぜひ取り入れてみてください。

SQLインジェクション

SQLインジェクションとは、データベースに意図しない命令を入れ込むことです。

Questioner

Respondent

SQLインジェクションの主なターゲットは、データベースと連動している動的プログラムです。

プログラムに脆弱性があると外部からSQL文が実行できてしまい、データベースを自由に操作できる状態になります。SQLインジェクションによりデータベース内の情報を抜き出したり、書き換えられたりして、データ漏洩や改ざんがされてしまいます。

バッファオーバーフロー

バッファオーバーフローとは、サーバーに対して大量のデータを送信して誤作動を引き起こすことです。

Respondent

許容を超えて受信したデータにより誤動作が発生し、処理に対してシステムからの返答結果が書き換えられ、想定外の動作をしてしまいます。

XSS(クロスサイトスクリプティング)

XSSは「クロスサイトスクリプティング」の略称のことで、他者が管理する掲示板などの動的ページにスクリプトを埋め込む手法です。第三者のWebサイトを横断(クロス)することが名前の由来です。

閲覧者がブラウザでページを表示した際にスクリプトが実行され、ウィルスに感染したり、詐欺サイトに誘導されたりする被害があります。

フィッシングサイト

インターネットを閲覧する際は、フィッシングサイトにも注意しましょう。フィッシングサイトとは企業の公式サイトや有名サービスとそっくりなページへ誘導することで、不正送金などを促す手法のことです。

本物に似せたWebサイトを餌にして、ターゲットを引き寄せる流れが「フィッシング=釣り」に似ていることから、名づけられています。

近年のフィッシングサイトは見た目では判断できないくらい、本物そっくりに仕上がっています。うっかり信用してクレジットカードを始めとした個人情報を入力してしまうと、不正利用に使われてしまう恐れがあるので、注意が必要です。

不正アクセスによる主な被害の種類5つ

不正アクセスによる被害の種類は、主に以下の5つです。

- WebサイトやSNSの書き換え

- 個人情報を盗み取られる

- 情報の漏洩

- 踏み台にされる

- 不正送金・不正利用

順番に見ていきましょう。

1. WebサイトやSNSの書き換え

管理画面へ不正にログインされてしまうと、WebサイトやSNSを勝手に操作され、意図しない内容に書き換えられてしまいます。書き換えできる状況になってしまうと、風評被害は避けられません。

また、あなたに成りすまして犯罪を引き起こしているケースもあります。

なお、Webサイトの乗っ取り対策については「Webサイト乗っ取り(改ざん)の被害を受けた際の対処法・対策を解説」でも詳しく解説しています。こちらもあわせてご一読ください。

被害に遭わないためには、早めの対策が重要です。あなたのサイトやサーバーが不正アクセスのリスクにさらされていないか、「ネットde診断」で今すぐチェックしましょう!

「ネットで診断」は、あなたのWebサイトやサーバーが不正アクセスのリスクにさらされていないか、無料でチェックできるツールです。サーバーの設定やセキュリティ対策の甘いポイントを簡単に診断し、具体的な改善策を提案します。専門知識がなくてもOK! すぐに診断できるので、定期的なセキュリティチェックに最適です。

2. 個人情報を盗み取られる

不正アクセス被害を受けると、管理画面に登録している個人情報やクレジットカード情報を盗み取られてしまいます。SNSでは本人になりすまして友人へDMを送り、個人情報を引き出す手口があることも理解しておきましょう。

逆にあなたがSNSで繋がっている友人から不審なDMを受け取った際は、相手が不正アクセスを受けている可能性を考慮してください。

3. 情報の漏洩

企業の場合、サーバーに保存している顧客情報や重要情報が流出してしまうケースがあります。一度でも個人情報を流出してしまうと管理責任の甘さから信用を失い、社会的に大きなダメージを受けてしまいます。

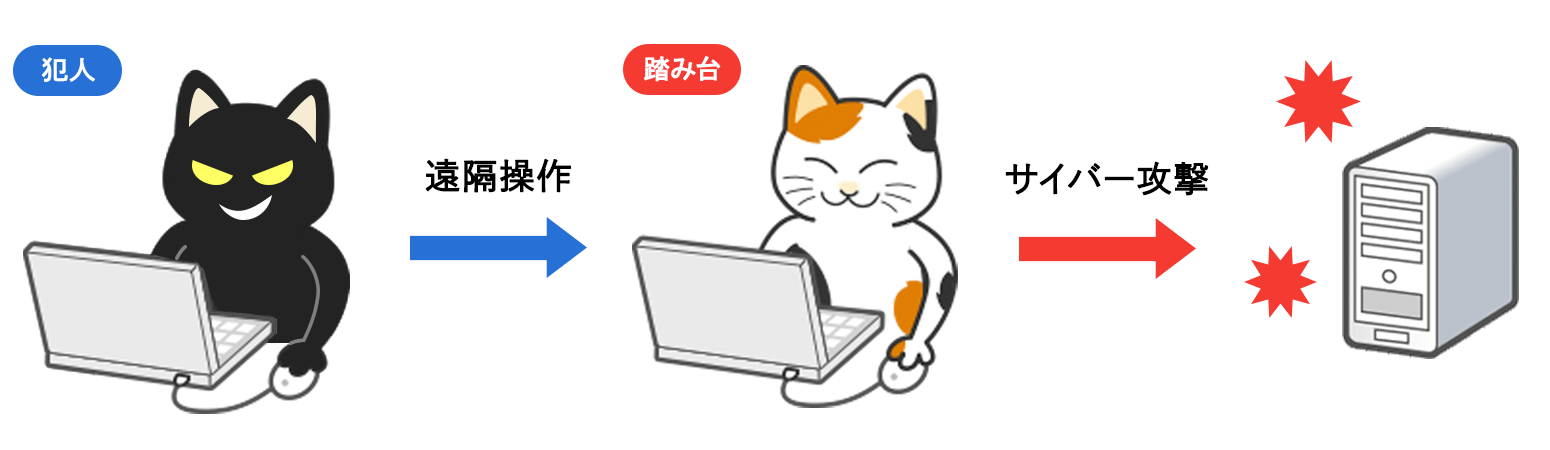

4. 踏み台にされる

迷惑メールやDDoS攻撃の踏み台として悪用されるケースもあります。踏み台にされてしまうとサーバーのリソースを使われて負荷が高まり、自身のWebサイト処理が遅くなります。

さらに踏み台にされると不正アクセスの被害者になるだけでなく「加害者」となってしまうため、社会的信用の失墜に繋がりかねません。

5. 不正送金・不正利用

クレジットカード情報をはじめとした金融関連の情報が漏洩した場合、不正送金や不正利用に使われてしまう恐れがあります。不正送金や不正利用が厄介な点は、被害に遭ってから気付くまでに時間がかかることです。

不正送金・不正利用によって、知らない間に数千万円単位の資産が失われていることもあります。

法人・自治体による不正アクセスの事例

不正アクセス被害は年々増加傾向にあり、自治体や大手企業が被害を受けた場合には謝罪会見に追い込まれることも珍しくありません。そこで、近年問題になっている不正アクセスの被害事例を3つ紹介します。

- 名古屋大学でのSQLインジェクション被害

- NTTデータ関西でのメールアドレス流出

- 大阪急性期・総合医療センターでのサイバー攻撃被害

順番に見ていきましょう。

1. 名古屋大学でのSQLインジェクション被害

東海国立大学機構名古屋大学情報連携推進本部で運用しているQ&Aシステム(情報システムに関する問い合わせシステム)が第三者により不正にアクセスされ、メールアドレスが漏洩した可能性がある事案が確認されましたので、現在の状況と今後の対応についてお知らせします。

名古屋大学HP

名古屋大学では2022年5月に、SQLインジェクションによって2,000件超のメールアドレスが漏出していたことが発覚しています。ターゲットとなったのは、大学が運用している情報システムのお問い合わせシステムでした。

なお、名古屋大学は不正アクセスが発覚した当日にプログラムを修正し、以降はメールアドレスの漏出がないことも公表しています。

2. NTTデータ関西でのメールアドレス流出

NTTデータ関西が自治体等向けに提供している電子申請サービスに付随するヘルプデスク業務で使用しているPC8台のうち1台のPCにマルウェア(Emotet)感染の痕跡を検出しました。当該PCに保存されていた過去に送受信したメールが流出し、弊社ヘルプデスクを装った攻撃者からの不審なメールが発信されている事実を確認いたしました。

NTTデータ関西

NTTデータ関西では2022年5月から6月にかけて、ヘルプデスクを装ったメールが送信されていました。メールが送信された原因は、ヘルプデスク業務で使用しているパソコン1台がマルウェアに感染していたため、と公表しています。

NTTデータ関西は対策として、別途準備していたネットワークおよびPCを用いて、ヘルプデスク業務を遂行しているとのことです。

3. 大阪急性期・総合医療センターでのサイバー攻撃被害

ランサムウエアと思われる攻撃により、当センターの電子カルテシステムに障害が発生し、緊急以外の手術や外来診療の一時停止など通常診療ができない状況となっております。

大阪急性期・総合医療センターHP

地方独立行政法人 大阪府立病院機構 大阪急性期・総合医療センターでは、2022年10月に、「ランサムウエア」とよばれる身代金要求型のウイルスによるサイバー攻撃を受け、電子カルテなどのシステムに障害が発生し閲覧などができなりました。このため通常の外来診療や緊急以外の手術を停止し、救急患者の受け入れも出来なくなりました。

弊社グループのGMOサイバーセキュリティ byイエラエ株式会社では、医療機関向け「インシデント対応計画テンプレート」を無償で提供し、医療機関の皆様を支援いたします。

Webサイト運営者が取るべき不正アクセス対策

不正アクセス対策はWebサイト運営者とユーザーそれぞれが対策を取らないと、未然に防ぐことは難しいです。ここからはWebサイト運営者が取るべき不正アクセス対策を7つ紹介します。

- 脆弱性をなくす

- 管理権限を正しく設定する

- OSやソフトウェアをバージョンアップ

- CMSのバージョンアップ

- ユーザー名をニックネームに設定する

- セキュリティソフトの導入

- 2段階認証を導入する

サイト運営者はぜひご一読ください。

1. 脆弱性をなくす

ソフトウェア設計の不十分さやプログラムのコーディングミスが、攻撃者が突いてくるセキュリティホールを招いてしまいます。開発やコーディング時に予防策を取ったり、完成したプログラムのセキュリティ診断をしたりする必要があります。

2. 管理権限を正しく設定する

サーバーに保管しているファイルやフォルダへ書き込むための実行権限を、正しく設定しましょう。管理権限が外部から許可されていると、第三者によりファイルを書き換えられたり、不正にアップロードされたりしてしまいます。

管理権限が勝手に操作されないように、関係する最低限の人員だけが操作できる状態にしておきましょう。

3. OSやソフトウェアをバージョンアップ

OSやソフトウェアのバージョンアップを欠かさないようにしましょう。完全なハードウェアやプログラムは存在せず、設計上のミスやバグがつきものです。最新バージョンが出てきたら必ず通知が来るようになっているので、早めに更新しましょう。

4. CMSのバージョンアップ

バージョンアップはOSやソフトウェアだけでなく、CMSも欠かさずに行いましょう。バージョンアップしておけば最新のセキュリティを搭載しているので、あらゆる対策が取れるようになります。

CMSの中でも特に利用者が多いWordPressは、ハッカーがサイト構造を把握しやすく、攻撃対象になることが多いです。そこで、WordPressの運営者が行うべき対策を以下にまとめてみました。

- WordPress本体のプログラム・プラグイン・テンプレートのバージョンアップ

- 管理画面へのアクセス元をIPアドレスで制限する

- 管理画面のログイン時には、SMSやメールでの2段階認証機能を設ける

- データベースのテーブル接頭辞はデフォルトの「wp_」のままでなく、別の文字に変更する

- PHPファイルのパーミッションは「604」に設定し、外部からの書き込みを禁止する

できる範囲で、ぜひ取り入れてみてください。

5. ユーザー名をニックネームに設定する

サイト管理時のユーザー名をニックネームに設定しておけば、より安全に運用できるようになります。多くの運営者はフルネームをユーザー名に設定していますが、個人情報の特定に繋がってしまうリスクがあるのでおすすめできません。

ここからはWordPressの場合におけるユーザー名の設定方法を、画像付きで解説します。

- 管理画面の左ナビ「ユーザーページ」を開き、ユーザー名をクリックします。

- 任意のニックネームを入力(下画像①)

- 入力したニックネームをプルダウンより選択(下画像②)

- ページ下部にある「プロフィールを更新」を押す(下画像③)

ニックネームの設定は些細なことと思えるでしょう。しかし、小さな積み重ねが後になって起こりうる大きな損害を防いでくれる可能性があります。

面倒がらずに、ぜひ取り入れてみてください。

6. セキュリティソフトの導入

Webサイトの脆弱性を定期的に診断し、不正な改ざんやマルウェアを検知するサーバー用のセキュリティツールを導入してみましょう。企業やECサイトは不正アクセスによる情報漏洩や改ざんの被害を受けると、Webサイトの停止にまで追い込まれます。

弊社が提供する「SiteLock」はWebサイトへの不正アクセスによる改ざんやウィルスを監視および調査し、自動で復旧します。面倒なインストールは不要で、利用する際は管理画面上で操作・設定するだけです。

7. 2段階認証を導入する

管理画面への不正ログインを防ぐために、2段階認証の導入もおすすめです。通常のIDとパスワードを使った認証だけでは、第三者へ簡単にログインされてしまいます。

管理画面のログイン時に管理者本人にメール、もしくはSMSで通知が届く2段階認証を取り入れると、不正ログインを事前に防止できます。

弊社が提供する「Value-Auth」なら、メール認証は1ケ月100通までは無料、SMS認証は7.5円(10,000通の場合)と業界最安値です。WordPress管理画面のログイン用プラグインも提供しているので、簡単に設置できます。

Webサイトのセキュリティ対策については、下記でも詳しく紹介しています。

ユーザー側が取るべき不正アクセス対策

ユーザー側が不正アクセスに対して取るべき対策は、以下の4つです。

- ログイン情報を使い回さない、工夫する

- OSやブラウザをアップデート

- パソコンにセキュリティソフトをインストール

- WPA3を導入する

Webサイト側がきっちり対策しているとは限らないので、ユーザー側の対策は必須となります。順番に見ていきましょう。

1. ログイン情報を使い回さない、工夫する

異なるWebサービスでの同一アカウントとパスワードの流用は、絶対に避けてください。万が一ログイン情報が漏洩してしまった場合、他サービスへ不正にログインされてしまい、連鎖的に被害が増大します。

対策として、アカウント名に「admin」「administrator」を使うのはやめましょう。また、パスワードは数字・大文字・小文字のアルファベットや記号を組み合わせて複雑化し、長めの文字列を設定してください。

2. OSやブラウザをアップデート

OSやブラウザのアップデートは欠かさずに行いましょう。プログラムでできているものには必ずと言っていいほど、セキュリティホールが存在します。

最新版であればセキュリティホール対策がされているため、不正アクセスに遭うリスクを大幅に抑えられます。逆に古いバージョンで使い続けていると、不正アクセスによって甚大な被害を受けている場合があるので、注意が必要です。

3. パソコンにセキュリティソフトをインストール

パソコンにセキュリティソフトを導入すれば、迷惑メールやウィルスメールを事前にブロックし、安全にメールを送受信できます。さらに詐欺サイトやマルウェアサイトなど、不審なWebサイトへのアクセス時には警告を出してくれるので安心です。

Questioner

Respondent

4. WPA3を導入する

普段使っているネット回線が無線の人は、WPA3を導入しましょう。WPA3とは無線通信を暗号化する最新規格のことで、以下の特徴があります。

- 一定回数のログインミスが続くと強制的にブロックできる

- Wi-Fiデバイスの一元管理が可能になる

- SAEハンドシェイクの導入により、通信内容の暗号化を実現

WPA3を導入するためには、対応しているルーターと端末に買い替える必要があります。初期費用はかかってしまいますが、セキュリティの向上に繋がるのでおすすめです。

不正アクセスの被害に遭っていないことを確認する方法3つ

Questioner

Respondent

不正アクセスで被害を最小限に抑えるためには、いち早く気づくことです。不正アクセスの被害に遭っていないか確認する方法は3つあります。

- セキュリティソフトでスキャンする

- クレジットカード・ネットバンキングの利用履歴を確認する

- SNSやメールのログイン履歴を確認する

上記を取り入れれば、不正アクセス被害に遭っていた場合にすぐに気づけるでしょう。1つずつ解説します。

1. セキュリティソフトでスキャンする

不正アクセスの有無を確認する最も一般的な方法が、セキュリティソフトでスキャンしてみることです。攻撃者が不正アクセスする場合、ターゲットの端末へウィルスを送り込む必要があります。

セキュリティソフトに搭載されているスキャン機能であれば、端末に潜んでいるウィルスを検知できます。そのため、過去の不正アクセスの有無がわかるようになります。

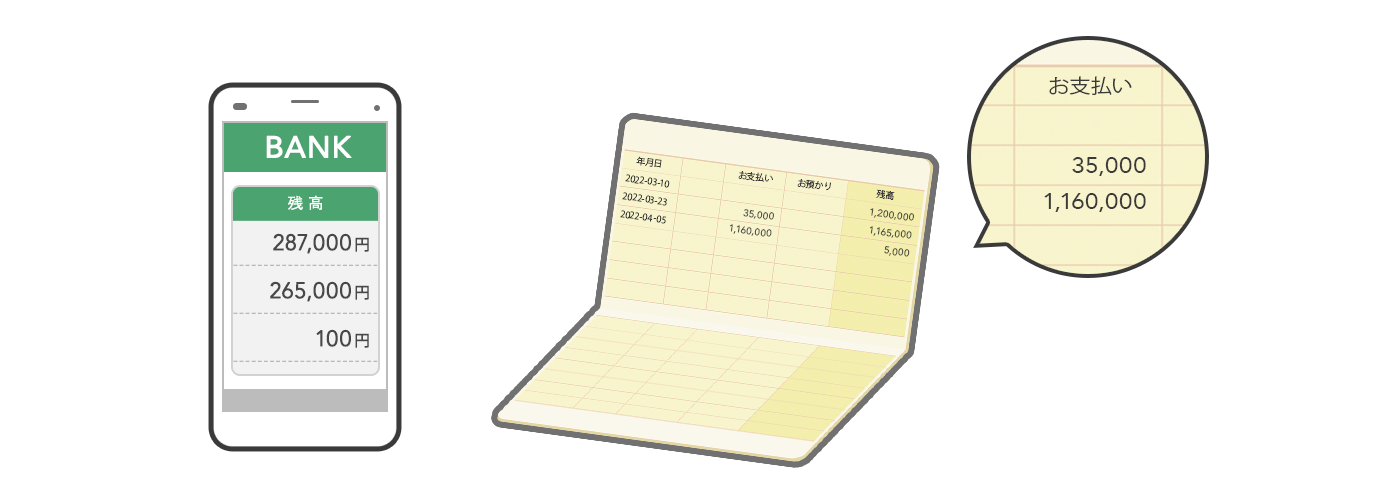

2. クレジットカード・ネットバンキングの利用履歴を確認する

クレジットカードやネットバンキングの利用履歴も、不正アクセスの有無を判断する重要な材料です。利用履歴に心当たりのない支払いおよび出金があった場合、不正利用の被害に遭っている可能性があります。

不正利用を放置してしまうと、より多額の被害に見舞われてしまう恐れがあるので、早急に利用停止の手続きを済ませましょう。

3. SNSやメールのログイン履歴を確認する

SNSやメールのログイン履歴からも、不正アクセスの有無を判断できます。心当たりのないログイン履歴がある場合、乗っ取り被害に遭っている可能性があります。

SNSやメールアカウントを乗っ取られてしまうと、勝手にDMから迷惑メールを送られるなど、悪用されてしまうことが考えられます。心当たりのないログイン履歴が見つかった場合は、パスワードを変更するなどの対策を取りましょう。

なおメールアドレスの乗っ取りについては「メールアドレス乗っ取りの原因と対策!乗っ取られた場合の対処法も紹介」でも詳しく解説しています。こちら併せてご一読ください。

不正アクセスを未然に防ぐおすすめセキュリティツール

Questioner

Respondent

不正アクセス対策のためにどこから手を付ければいいのかわからない人は多いでしょう。ここからは、弊社が提供するおすすめのセキュリティツールを2つ紹介します。

導入するだけで手軽にセキュリティ対策ができるので、ぜひ参考にしてみてください。

1. Site Lock|オールインワンのWebセキュリティツール

SiteLockはマルウェアや改ざんなど、インターネット上のあらゆる脅威からWebサイトを守ってくれるツールです。利用する際は管理画面に必要事項を登録するだけで、専門知識などは不要です。

気になる費用は1ヶ月あたり385円~とリーズナブルな額で、パソコンを不正アクセスの脅威から保護してくれます。「セキュリティはどこから手を付けたらいいかわからない」という人は、まずはSiteLockから導入してみてください。

2. Value Auth|ログイン時の2段階認証の導入

Value-AuthはWebサービスなどの本人確認やログイン時の2段階認証を、低価格で容易に実現できるサービスです。SMSやメールによる認証で、第三者による不正ログインや虚偽登録から防御します。

安心して利用できるように、ライブチャットやメールサポートにも対応しております。公式サイトでいつでも閲覧できるマニュアルや「よくある質問」も公開しているので、わからないことがあったときにはすぐに確認できます。

またValue-Authについては「【Value-Auth】SMS認証を導入したラッコ株式会社様にインタビュー」で導入事例を紹介しています。こちらもぜひご覧ください。

不正アクセス禁止法について

不正アクセスは当然ながら犯罪行為であり、実際に「不正アクセス行為の禁止等に関する法律(不正アクセス禁止法)」で以下のように定められています。

不正アクセス行為の禁止等に関する法律(不正アクセス禁止法)は、不正アクセス行為や、不正アクセス行為につながる識別符号の不正取得・保管行為、不正アクセス行為を助長する行為等を禁止する法律です。

国民のための情報セキュリティサイト|総務省

識別符号とは、情報機器やサービスにアクセスする際に使用するIDやパスワード等のことです。不正アクセス行為とは、そのようなIDやパスワードによりアクセス制御機能が付されている情報機器やサービスに対して、他人のID・パスワードを入力したり、脆弱性(ぜいじゃくせい)を突いたりなどして、本来は利用権限がないのに、不正に利用できる状態にする行為をいいます。

不正アクセスの被害を受けた際は、警察に相談してみてください。不正アクセス禁止法が適用され、犯人を逮捕できる可能性があります。

おわりに

不正アクセスの被害を受けてしまうと、金銭的に損失を出してしまったり、社会的信用を損ねたりしてしまいます。そのため、不正アクセス被害を防ぐための対策を取る必要があります。

最後に、不正アクセスの特徴を以下にまとめてみました。

- 不正アクセスは「アカウントの乗っ取り」と「脆弱性攻撃」が代表的。

- 不正アクセスによる被害は、Webサイトの改ざん・情報漏洩・踏み台などがある。

- 被害者になるだけでなく、加害者になってしまう場合もある。

- 防止策として、ソフトウェアのアップデートやセキュリティソフト導入、ログイン情報の使い回しの禁止を徹底する。

「Webサイトやサーバーに大切な情報がないから大丈夫」と考える人もいるでしょう。しかし、あなたが思っている以上に大切な情報が眠っている可能性があるので、不正アクセスについては誰もが関心を持つべきです。

不正アクセスにより思いもよらない被害に遭う場合もあるので、十分な対策を行いましょう。

ドメインが実質0円(年間最大3,882円お得)になるサーバーセット割特典、

V2プランが初期費用無料・20%OFF(月額390円→312円)春のネットスタート応援SALEを展開中です。

最新のキャンペーンはこちらから

GMOデジロック インフラエンジニア

データセンター周りから運用まで担当しております。営業職からエンジニアに転職して15年。趣味は自然に触れる事と音楽鑑賞。

▽登壇実績

https://cloud.watch.impress.co.jp/docs/event/1080198.html

目次へ

目次へ